Содержимое раздела

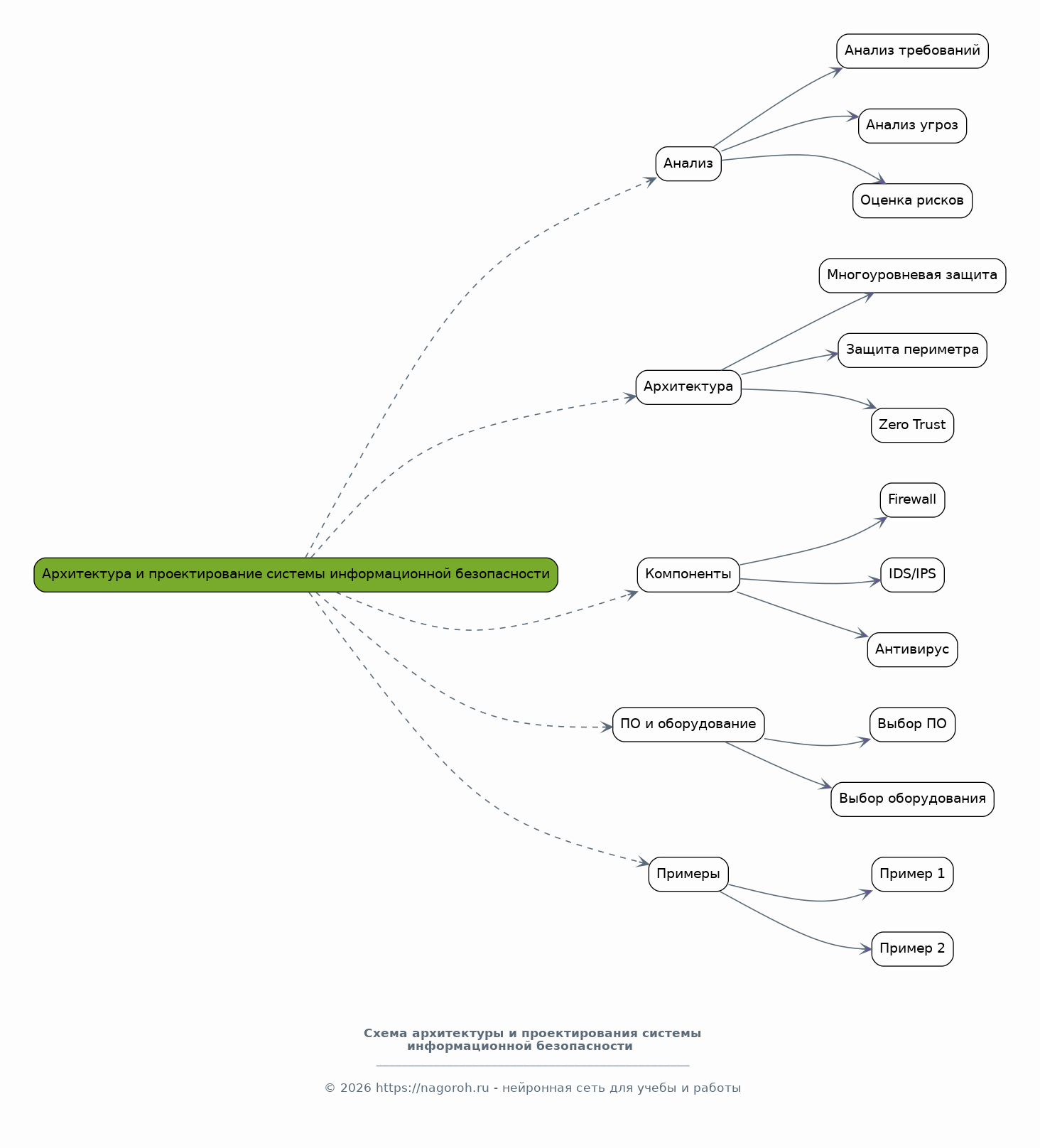

Проводится анализ угроз информационной безопасности, специфичных для локальных вычислительных сетей. Рассматриваются различные векторы атак, такие как уязвимости программного обеспечения, слабые пароли, фишинг и атаки типа "отказ в обслуживании". Анализируются последствия успешных атак на ЛВС, включая утечку данных, финансовые потери и репутационный ущерб. Обсуждаются методы выявления и оценки рисков, связанных с угрозами информационной безопасности. Рассматриваются актуальные угрозы, характерные для современных локальных сетей.