Содержимое раздела

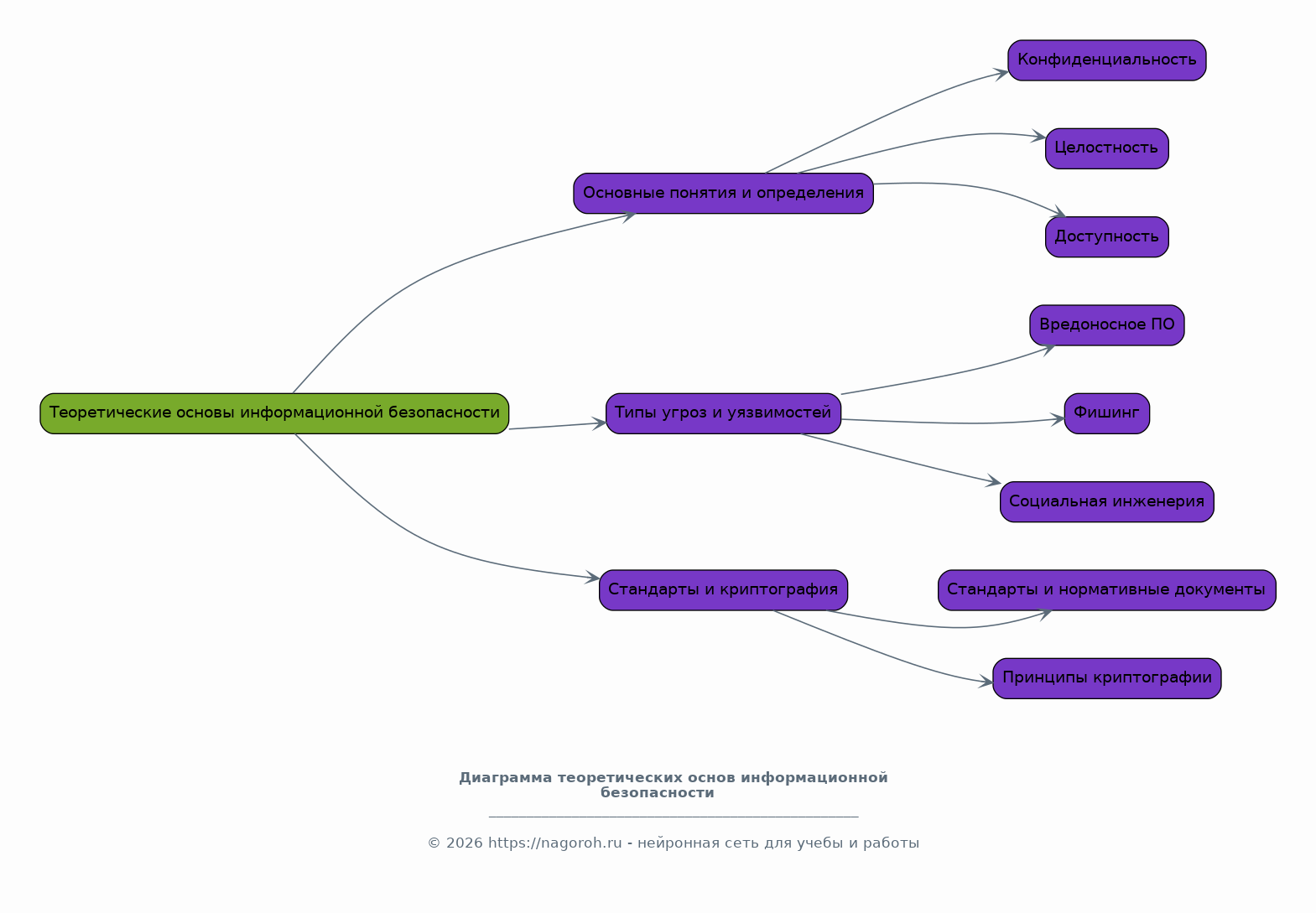

Раздел посвящен изучению теоретических основ информационной безопасности. Рассматриваются основные понятия и определения, такие как конфиденциальность, целостность и доступность информации. Анализируются различные типы угроз и уязвимостей, включая вредоносное ПО, фишинг и социальную инженерию. Изучаются стандарты и нормативные документы, регулирующие сферу информационной безопасности, а также принципы криптографии и ее роль в защите данных. Этот раздел формирует фундамент для понимания практических аспектов защиты информации.