Содержание

- Введение 1

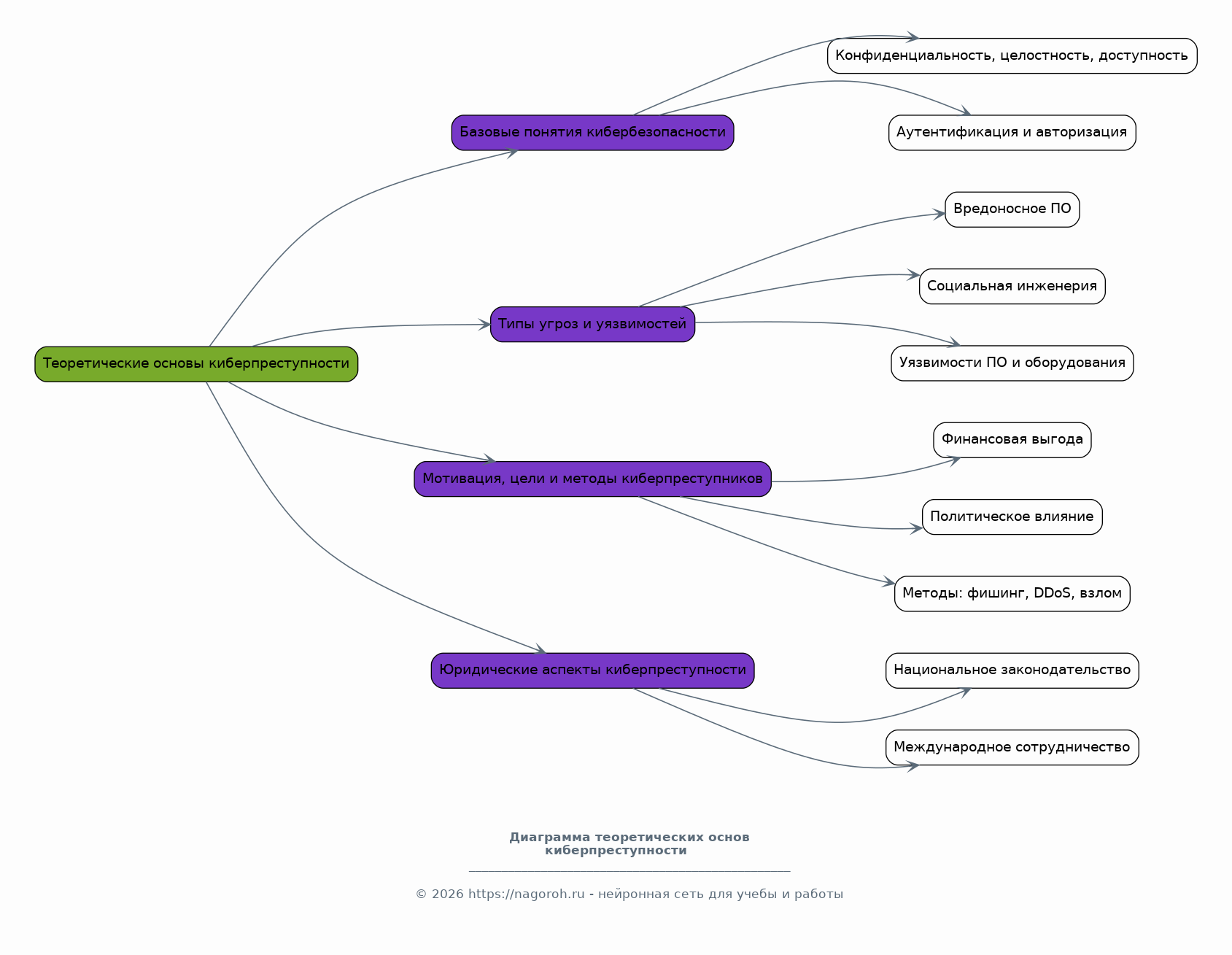

- Теоретические основы киберпреступности 2

- - Виды киберпреступлений 2.1

- - Уязвимости информационных систем 2.2

- - Правовое регулирование киберпреступности 2.3

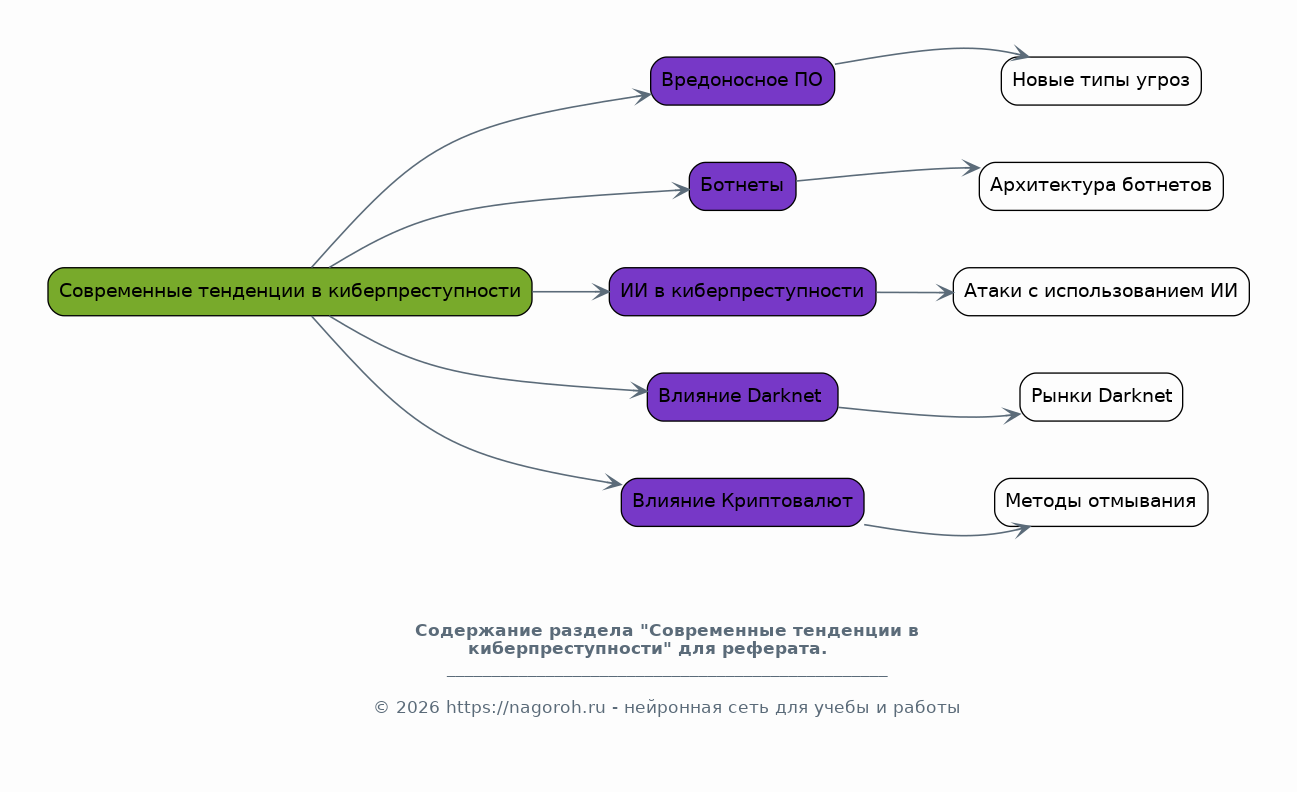

- Современные тенденции в киберпреступности 3

- - Криптовалюты и киберпреступность 3.1

- - Искусственный интеллект в киберпреступлениях 3.2

- - DDoS-атаки нового поколения 3.3

- Анализ конкретных примеров киберпреступлений 4

- - Атака WannaCry 4.1

- - Утечка данных в Yahoo 4.2

- - Атака на Colonial Pipeline 4.3

- Заключение 5

- Список литературы 6